Empezar tutorial interactivo

Wazuh: Instalación y Configuración de un EDR para proteger los dispositivos de una empresa de ataques de seguridad

Dificultad

intermediate

Duración promedio

3 hrs

Tecnologías

linux

wazuh

siem

edr

Dificultad

intermediate

Duración promedio

3 hrs

Tecnologías

linux

wazuh

siem

edr

🌱 ¿Cómo empezar este proyecto?

Este ejercicio comprende tres etapas:

- Descargar e instalar Wazuh desde una máquina virtual (según la documentación oficial).

- Descargar e instalar el agente de Wazuh en otra máquina/endpoint (en este caso, usaremos Kali Linux).

- Evaluar o monitorear el EDR (Endpoint Detection and Response) de la máquina Kali en el dashboard de Wazuh.

📝 Instrucciones

Instalar Wazuh en una maquina para usarla como servidor

Wazuh puede generar alertas en tiempo real basadas en los eventos recopilados en los endpoints, lo que te permite actuar rápidamente ante incidentes de seguridad. Esto es crucial para un EDR efectivo, ya que permite a los equipos de seguridad investigar y responder a amenazas antes de que causen daños. Empecemos con su instalación basada en virtualbox.

- Descargar la imagen OVA de Wazuh.

- Cambia el controlador gráfico en VirtualBox Apaga la máquina virtual si está corriendo y ve a la configuración de la máquina en VirtualBox. Navega a la sección de Pantalla (Display) y en la sección de

Controlador gráfico, seleccionaVMSVGA. - Guarda los cambios, arranca de nuevo la máquina virtual e inicia sesión con las contraseñas proporcionadas en la documentación oficial.

1user: wazuh-user 2password: wazuh

- Ejecuta los siguientes comandos para actualizar la máquina:

1sudo -i

- Busca la IP de la máquina y utiliza la IP obtenida para acceder al dashboard de Wazuh desde un navegador con la siguiente url:

1https:<IP_DE_TU_MAQUINA>/app/login

💡 Puedes hacerlo desde tu máquina host.

- Finalmente logueate en la interfaz de wazuh con las credenciales proporcionadas por la documentación.

1user: admin 2password: admin

Configurar los Endpoints

Para realizar una prueba con Wazuh como EDR, puedes agregar algunos endpoints (máquinas con agentes de Wazuh) que simularán la actividad en una red.

Los agentes en Wazuh son un software que se instala en endpoints, como servidores, estaciones de trabajo o dispositivos, para monitorizar la seguridad de esos sistemas. Estos agentes recogen datos y eventos de seguridad desde los endpoints y los envían al Wazuh Manager, donde se analizan para detectar amenazas, vulnerabilidades y anomalías.

Instalar y configurar el agente de Wazuh en Linux (en nuestro caso kali linux)

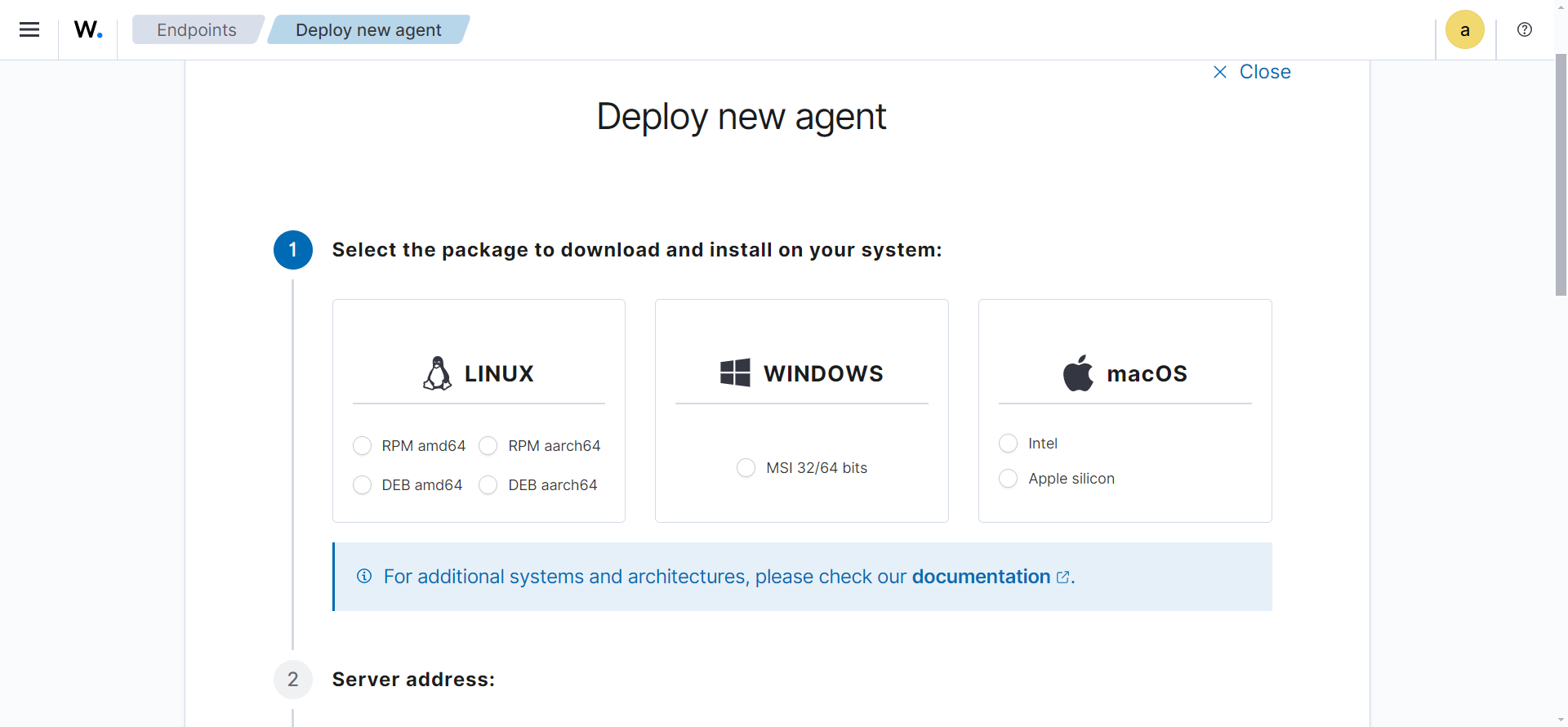

- En la opción

server management > endpoints summaryagregas un nuevo agente. Tendrás una vista como esta.

- Selecciona el sistema operativo del endpoint que quieres agregar, su arquitectura, la dirección IP del servidor wazuh que creamos anteriormente y una etiqueta/nombre de ese endpoint. Una vez hecho esto, te va generar un comando para que lo ejecutes en el endpoint (en nuestro caso la maquina linux)

- Una vez que hayas pegado el comando generado por wazuh y se haya realizado la instalación debemos correr los siguientes comandos en la misma maquina endpoint:

1sudo systemctl daemon-reload 2sudo systemctl enable wazuh-agent 3sudo systemctl start wazuh-agent

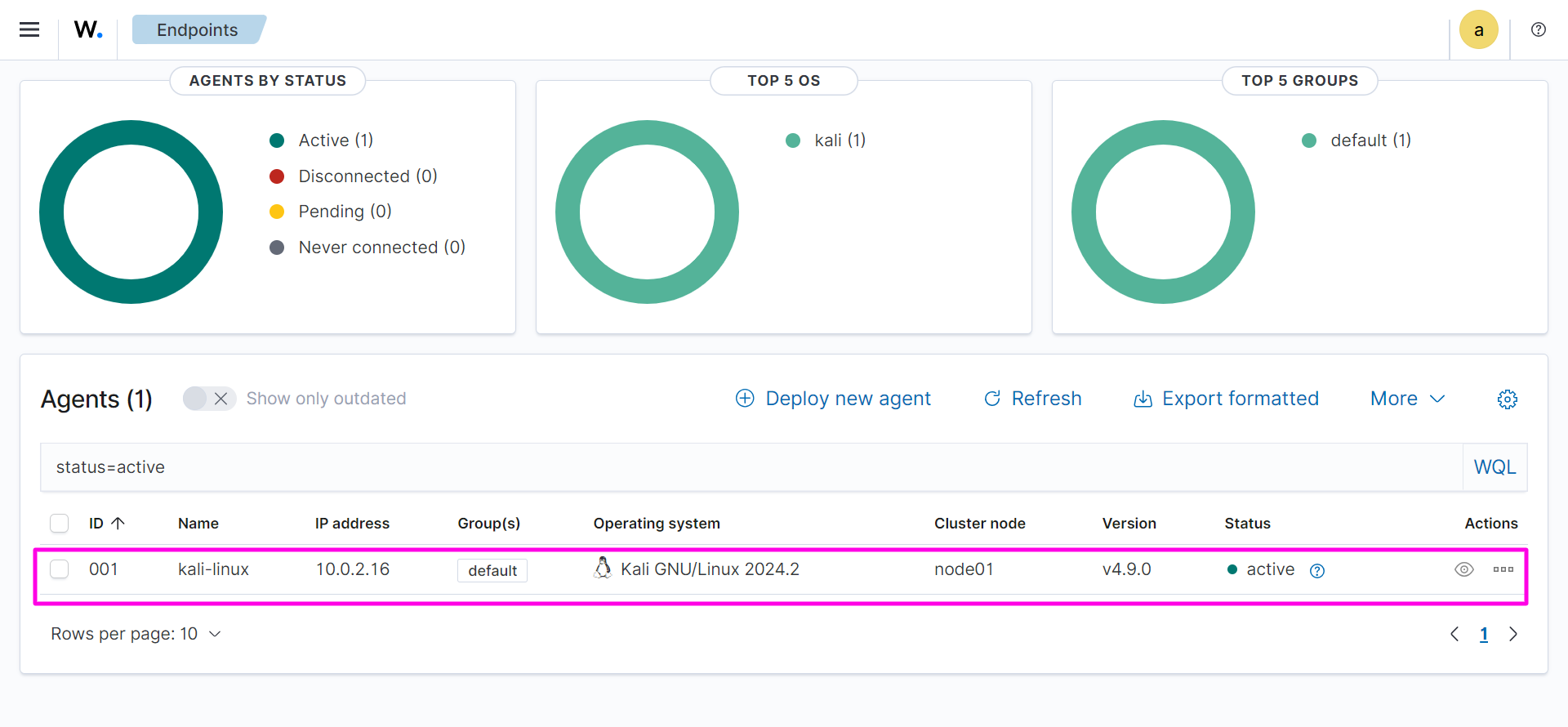

Si todo sale bien, haz click en cerrar y busca en el panel, los agentes activos. Tendras una vista como esta.

Monitorear la actividad en el Wazuh Dashboard

Para monitorear cambios y eventos en el dashboard de Wazuh utilizando la funcionalidad de EDR, puedes realizar varias acciones en tu sistema Kali que generen alertas y eventos.

Simulación de Amenazas

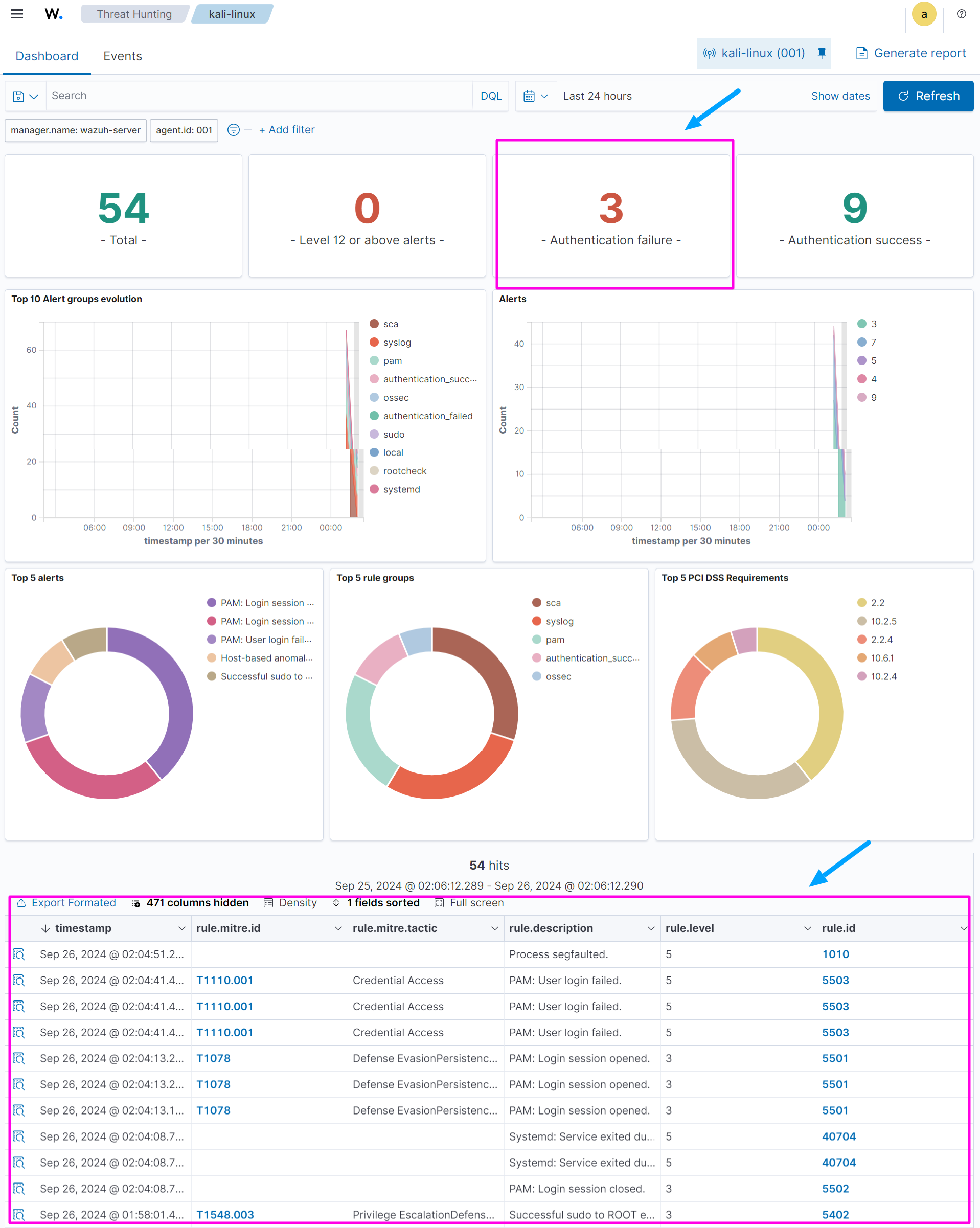

Después de realizar estas acciones, puedes revisar el dashboard de Wazuh en la opción Threat Hunting del endpoint especifico. Verás algo asi:

⚠ El panel de Wazuh se actualiza automáticamente cada 15 minutos. Si no ves reflejados los cambios inmediatamente, espera hasta la próxima actualización automática. Si después de 15 minutos no ves los cambios reflejados, revisa los logs del agente para asegurarte de que no haya errores en la configuración o en la conexión al servidor.

¡Listo, lograste instalar wazuh y usarlo como EDR!😎

Regístrate para obtener acceso gratis a este proyecto

Dificultad

intermediate

Duración promedio

3 hrs

Tecnologías

linux

wazuh

siem

edr

Dificultad

intermediate

Duración promedio

3 hrs

Tecnologías

linux

wazuh

siem

edr

Dificultad

intermediate

Duración promedio

3 hrs

Tecnologías

linux

wazuh

siem

edr

Dificultad

intermediate

Duración promedio

3 hrs

Tecnologías

linux

wazuh

siem

edr

Regístrate para obtener acceso gratis a este proyecto

Dificultad

intermediate

Duración promedio

3 hrs

Tecnologías

linux

wazuh

siem

edr

Dificultad

intermediate

Duración promedio

3 hrs

Tecnologías

linux

wazuh

siem

edr